حملات DDOS چیست؟

حملات DDOS

حملات DDOS یکی از خطرناک ترین حملات است که شناسایی و مقابله با آن هم مشکل است.

امروزه شبکه های کامپیوتری مخصوصا سرورها در معرض انواع تهدیدات مختلف و بدافزار ها هستند. و گروه های زیادی از این طریق به صورت روزانه در حال به هم زدن امنیت در شبکه هستند.

می توان گفت هکرها با انواع حملات مختلف اقدام به جاسوسی و به وجود آمدن اختلال د ر شبکه های مختلف می شوند.

امروزه بخش زیادی از این آسیب پذیری ها قابل شناسایی و کنترل هستند. و یک سری راهکارهایی برای قابله با این حملات بوجود آمده است.

به جه جملاتی حملات DDOS گفته می شود

به طور مثال فرض کنید سروری در حال فعالیت و یا ارائه سرویس کاربردی می باشد در اینجا اگر کاربری به صورت مداوم درخواست مکرر ارسال کند

بخشی از این ظرفیت را به خود اختصاص می دهد در اینجا با توجه به محدودیت دسترسی و کمبود ظرفیت مانع سرویس دهی به سایر کاربران می شود.

دومین روشی که هکرها از آن استفاده می کنند ارسال بسته برای ایجاد اختلل د ر سرور می باشد.به طوری که بخش زیادی از منابع شبکه را مورد هدف قرار می دهند که به آن Denial of service می گویند .

حمله DDOS چگونه است ؟

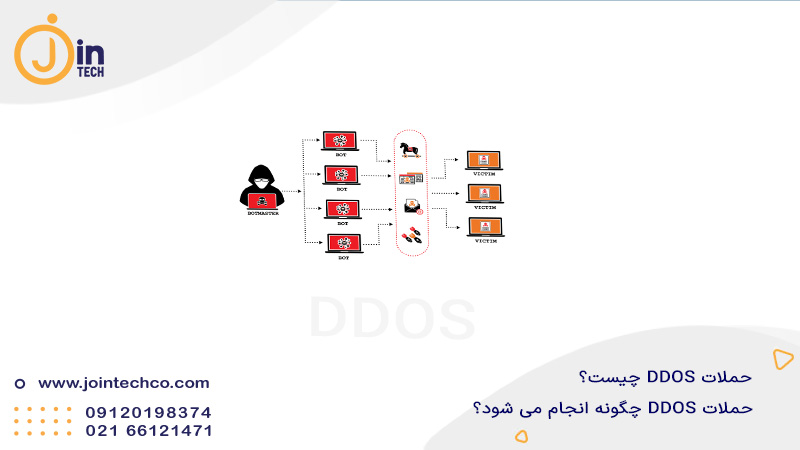

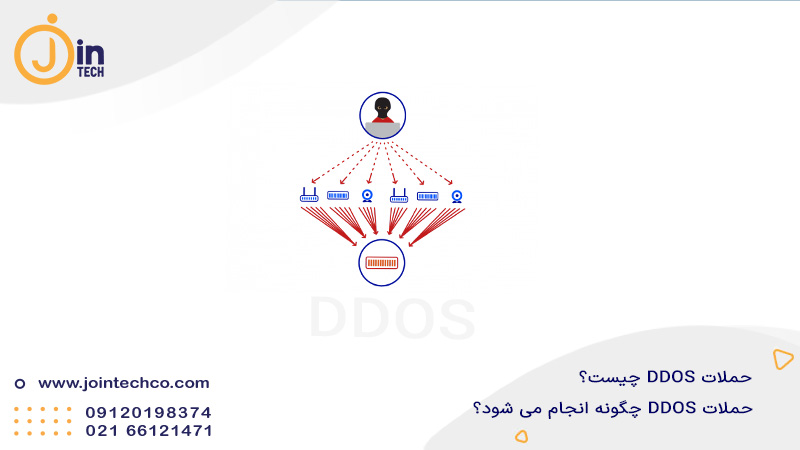

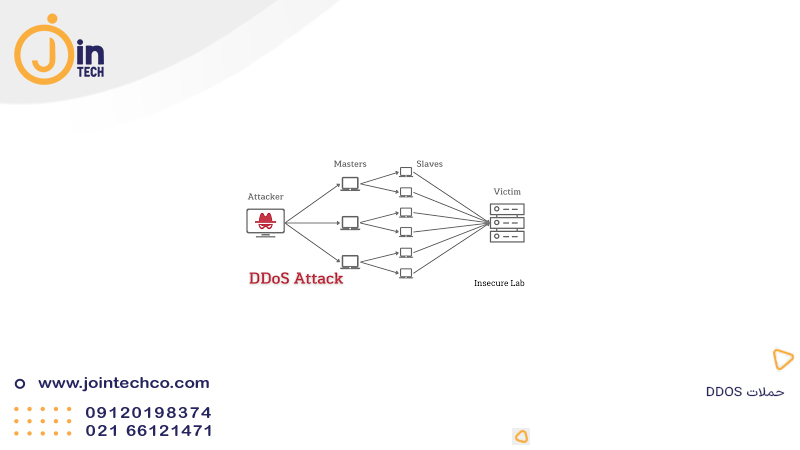

باتوجه به عملکردی که در بالا گفته شد .فرض کنید هکری می خواهد سرویس را مختل کند اما برای اینکه از دید ابزار های امنیتی مخفی بماند از ادرس آی پی و چند کامپیوتر استفاده می نماید که آدرس آی پی ها هرکدام با دیگری متفاوت است . یکی از ویژگی های این حمله اجرای از چند هاست مختلف می باشد.حتی هکر می تواند که از سرور شما برای حمله به سرور دیگری استفاده کند.

مهمترین تفاوت حملات DOS , DDOS چیست؟

این است که حمله به جای اینکه از یک نقطه ممرکز باشد از مکان های مختلفی می تواند صورت گیرد.

اگر سازمان ها وزیر ساخت های |آن از ابزار های امنیتی مناسبی استفاده نکرده باشند باتوجه به شدت حملات که می تواند در عرض چند دقیقه و یا چند ساعت طول بکشد و امکان پاسخگویی به درخواست های کاربران را نداشته باشد.

تشخیص ترافیک حمله کنندگان در در حملات DDOS کمتر است و زمانی که اگر ترافیک به اشتباه به عنوان مخرب شناسایی شود دسترسی کاربر از سایت قطع می شود.

هکرها معمولا برای بازی آنلاین و سیاست و ایدوئولوزی افراد و خرابکاری و بازی های آنلاین از این حملات استفاده می کنند. به طور مثال شرکت تولید کننده بازی آنلاین در استرالیا مورد حمله دیداس قرار گرفت.

انواع حملات دیداس DDOS چیست؟

حملات دیداس معمولا به سه دسته تقسیم می شوند. و حملات حجمی بر پایه تی سی پی و حملات لایه کاربردی تفاوت های زیادی دارند.:

حملات حجمی:

این حمله با از کار انداختن زیر ساخت شبکه از طریق استفاده از کل پهنای باند شبکه صورت می گیرد. که رایج ترین نوع حملات دیداس هم حجمی هستند.

حملات بر پایهtcp :

در این روش با استفاده از حالت طبیعی Stateful پروتکل تی سی پی انجام می شود.

حملات لایه برنامه های کاربردی و یا اپلیکیشن ها :

در این روش به برنامه های کاربردی از طریق لایه هفتم حمله می شود. از جمله اپلیکیشن ها

البته ناگفته نماند امروزه حملاتی که از راههای جدید انجام می شود روز به روز در حال افزایش است.

حمله icmp floodچیست؟

این نوع حمله مبتنی بر DOS است در این نوع از حملات پیام های زیادی را برای کاربر مورد نظر ارسال کرده تا سرویس از دسترس خارج شود .اگر پیام ها از ماشین های متفاوتی ارسال بشوند حملهDDOS می شود.

معمولا هکرها از روش های مختلفی برای حملات خود استفاده می کنند.یکی دیگر از روش های این حملات استفاده از ماشین های دیگر می باشد که مبتنی بر حملات بات نتی است.در این روش هکر بااستفاده از تسخیر دستگاه به آن دستور می دهدتا به یک ادرس مشخصی پیام پینگ را ارسال نماید.از این طریق با پنهان ماندن هویت هکر اطلاعات زیادی را توسط دستگاه ارسال می کند.

روش دیگر پیاده سازی حمله ی اسمورف نام دارد. این روش مشابه حالت قبل است ولی دارای سه محور مختلف می باشد شامل: سایت مبدا ، سایت پرش ، سایت هدف می باشد. در اینجا حمله از سایت مبدا اطلاعات را می فرستد و اطلاعات به طور کامل پخش می شود ولی در صورتی که سایت هدف امادگی نداشته باشد و بسته را ناشناس بداند بسته ارسالی امکان پاسخگویی نداشته و آن را کراش می کند.

نرم افزار حمله DDOS چیست؟

حمله ها به منظور از دسترس خارج کردن سرویس های مورد استفاده کاربر انجام می شوند.که می توانند دسترسی کاربران به سایت های مختلف از جمله وب سایت ، زیر ساخت ارتباطی ، شبکه های اجتماعی و … را قطع و مختل نمایند.به طور کلی در همه موارد حمله ها بسته های مختلف اطلاعاتی را به سمت اهداف مورد نظر خود هدایت می کنند که در این صورت سرور بعد از چند ساعت از کار می افتد.

هکرها برای این حملات به یک سری ابزارها رایگان و غیر رایگان نیاز دارند:

ابزارهای رایگان در بازارها به فروش می رسند که در قالب کیت می باشند.

دسته دوم ابزارهایی که با جست و جو می توانند به آنها دسترسی داشته باشند.

مقابله با حملات DDOS با استفاده از فورتی گیت چگونه است؟

محصولات فورتی گیت می توانند در شناسایی و حملات شبکه را شناسایی و از داده های شما در مقابل آنها محافظت می کنند.

فورتی گیت میتواند با دارا بودن ویژگی DDOS اطلاعات موجود در برابر تمام حملات شبکه پیشرفته محافظت نموده و آنها را بلاک کند.

برای استفاده از این ویژگی ابتدا باید آن را روی دستگاه خود فعالسازی نمایید.

شما میتوانید از طریق System > Feature Visibility وارد شوید و بعد DOS POlicy را فعال سازی نمایید.

حالا از قسمت Policy & Objects وارد IPv4 DoS Policy شده و یک پالیسی جدید ایجاد می کنیم، در این قسمت شما باید در قسمت

فورتی هم لایه سه L3 Anomalies و هم لایه چهار L4 Anomalies از حملات جلوگیری می کند.

fortigate می تواند از لایه حملات که شامل موارد زیر است پشتیبانی کند:

- IP_Src_session

- Ip_dst_session

fortigate در لایه چهارم میتواند از موارد زیر پشتیبانی کند:

- tcp_syn_flood

- tcp_port_scan

- tcp_src_session

- tcp_dst_session

- udp_flood

- udp_scan

- udp_src_session

- udp_dst_session

- icmp_flood

- icmp_sweep

- icmp_src_session

- icmp_dst_session

- sctp_flood

- sctp_scan

- sctp_src_session

- sctp_dst_session

شما می توانید در زمانی که مورد اتک قرار بگیرید از بخش anomaly و Quarantine شبکه را مانیتور کنید.و در صورت غیرفعال بودن این بخش می توانید از طریق add monitor فعالسازی نمایید .