VLAN چیست؟ راهنمای کامل شبکهبندی مجازی در شبکههای کامپیوتری

VLAN چیست؟

در دنیای شبکههای کامپیوتری، مدیریت بهینه ترافیک و افزایش امنیت از مهمترین دغدغههاست. یکی از تکنولوژیهای کلیدی که به این هدف کمک میکند، VLAN (Virtual Local Area Network) یا شبکه محلی مجازی است.

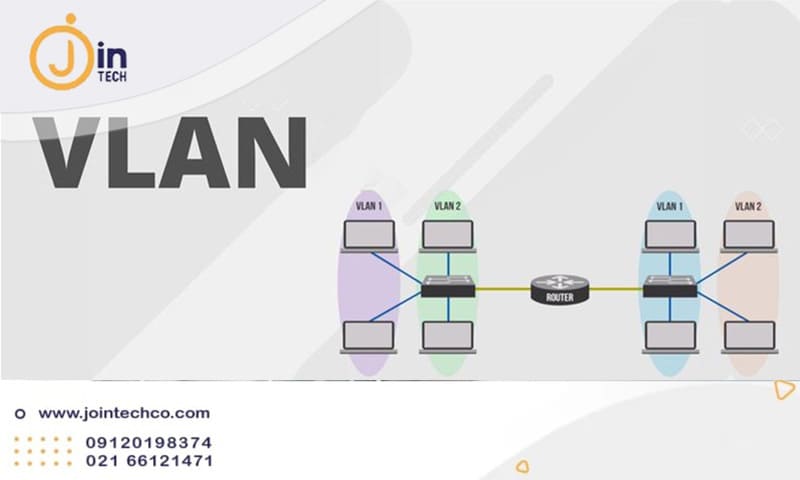

VLAN یا شبکه محلی مجازی، روشی برای تقسیم یک شبکه فیزیکی به چندین شبکه منطقی مستقل است. در واقع، این سیستم به شما اجازه میدهد بدون نیاز به سختافزار اضافی، چند شبکه جداگانه روی یک سوئیچ ایجاد کنید.

به طور مثال، در یک شرکت، بخش مالی و منابع انسانی از یک سوئیچ استفاده میکنند. با VLAN میتوان این دو بخش را از نظر شبکهای کاملاً از هم جدا نمود.

مزایای VLAN در شبکه

در معماری شبکههای مدرن، استفاده از VLAN بهعنوان یک Best Practice در طراحی و پیادهسازی زیرساخت شبکه شناخته میشود. این فناوری با ایجاد Segmentهای منطقی در لایه دوم مدل OSI (Data Link Layer)، امکان مدیریت دقیقتر ترافیک، افزایش سطح امنیت و بهینهسازی عملکرد شبکه را فراهم میکند. در واقع، این تکنولوژی با تفکیک Broadcast Domainها و سازماندهی ساختار شبکه، نقش کلیدی در طراحی شبکههای مقیاسپذیر، پایدار و امن ایفا میکند.

1. افزایش امنیت شبکه (Network Segmentation & Isolation)

یکی از مهمترین مزایای شبکه محلی مجازی، ایزولهسازی ترافیک شبکه است. در یک شبکه بدون VLAN، تمام دستگاهها در یک Broadcast Domain قرار دارند و میتوانند بهصورت بالقوه به یکدیگر دسترسی داشته باشند.

اما با پیادهسازی VLAN:

- هر شبکه محلی یک Broadcast Domain مستقل ایجاد میکند.

- ارتباط بین VLANها فقط از طریق Inter-VLAN Routing (روتر یا سوئیچ لایه 3) انجام میشود.

- امکان اعمال سیاستهای امنیتی مانند ACL (Access Control List) فراهم میشود.

نتیجه: کاهش سطح حمله (Attack Surface) و افزایش کنترل دسترسی.

2. کاهش ترافیک Broadcast و بهینهسازی پهنای باند

در شبکههای بزرگ، ترافیک Broadcast میتواند بهسرعت به یک مشکل جدی تبدیل شود و باعث افت کارایی شود.

Virtual Local Area Network این مشکل را بهصورت ریشهای حل میکند:

- محدود کردن Broadcastها به داخل همان شبکه محلی مجازی.

- کاهش مصرف پهنای باند در کل شبکه.

- کاهش بار پردازشی روی کلاینتها، سرورها و سوئیچها.

- جلوگیری از ایجاد Broadcast Storm و اختلال در عملکرد شبکه.

نتیجه: افزایش کارایی و پایداری شبکه (Network Stability).

3. مدیریت و مقیاسپذیری بهتر (Scalability & Flexibility)

VLAN به مدیر شبکه این امکان را میدهد که بدون وابستگی به توپولوژی فیزیکی، ساختار شبکه را مدیریت کند.

مزایای کلیدی:

- جابجایی کاربران بین VLANها بدون تغییر کابلکشی.

- گروهبندی منطقی کاربران بر اساس دپارتمان، نقش یا نوع سرویس.

- پیادهسازی سادهتر تغییرات در شبکههای بزرگ.

نتیجه: افزایش انعطافپذیری و کاهش هزینههای عملیاتی (OPEX).

4. بهبود عملکرد شبکه (Traffic Optimization)

با تفکیک ترافیک به VLANهای مختلف:

- کوچکتر شدن Collision Domainها و کاهش احتمال برخورد دادهها در محیطهای اشتراکی.

- کاهش ترافیک غیرضروری و آزاد شدن بخشی از پهنای باند برای تبادل دادههای واقعی.

- کاهش تأخیر (Latency) به دلیل کمتر شدن حجم پردازش روی تجهیزات شبکه.

این موضوع بهخصوص در سناریوهایی مثل:

- VoIP

- ویدئو کنفرانس

- سیستمهای حساس به تأخیر

اهمیت زیادی دارد.

نتیجه: بهبود Quality of Service (QoS) و تجربه کاربری.

5. پیادهسازی سیاستهای پیشرفته شبکه

VLAN پایهای برای بسیاری از تکنولوژیهای پیشرفتهتر است، از جمله:

- QoS (اولویتبندی ترافیک)

- Network Access Control (NAC)

- Micro-Segmentation

- Virtualization در دیتاسنترها

نتیجه: امکان طراحی شبکههای Enterprise-Level

نحوه عملکرد VLAN

مبنای عملکرد این ساختار در شبکه، استفاده از مکانیزمی به نام VLAN Tagging است. این مکانیزم به سوئیچها اجازه میدهد تا ترافیک شبکه را بهصورت منطقی تفکیک کرده و هر فریم داده را به VLAN مربوطه هدایت کنند.

در شبکههای مبتنی بر ساختار محلی، هر فریم اترنت میتواند با یک شناسه VLAN (VLAN ID) برچسبگذاری شود. این برچسب طبق استاندارد IEEE 802.1Q به فریم اضافه شده و مشخص میکند که داده متعلق به کدام VLAN است.

VLAN Tagging چیست و چگونه کار میکند؟

زمانی که یک فریم از یک پورت Trunk عبور میکند:

- یک Tag چهار بایتی (4-Byte Tag) به فریم اترنت اضافه میشود.

- این Tag شامل اطلاعاتی مثل VLAN ID و Priority است.

- سوئیچ مقصد با خواندن این Tag، فریم را به VLAN مناسب هدایت میکند.

در پورتهای Access، این Tag به کاربر نهایی (مثلاً کامپیوتر) نمایش داده نمیشود و قبل از ارسال حذف میشود.

مثال:

فرض کنید VLAN 10 مربوط به واحد مالی و VLAN 20 مربوط به IT است.

اگر فریمی با Tag = 10 ارسال شود، سوئیچ آن را فقط در شبکه مالی هدایت میکند.

محدوده VLAN ID

شناسه VLAN یا VLAN ID عددی است که هر VLAN را مشخص میکند:

- بازه قابل استفاده: 1 تا 4094

- VLAN 1 معمولاً بهصورت پیشفرض استفاده میشود

- VLANهای 1002 تا 1005 رزرو شده هستند (در برخی تجهیزات)

انواع پورت در VLAN (Access و Trunk)

1. Access Port (پورت دسترسی)

پورت Access به یک شبکه محلی مشخص اختصاص دارد و فقط ترافیک همان شبکه محلی را عبور میدهد.

ویژگیها:

- هر پورت فقط عضو یک VLAN است.

- فریمها بدون Tag (Untagged) به دستگاه نهایی ارسال میشوند.

- کامپیوترها

- پرینترها

- تلفنهای IP

مثال:

اگر یک کامپیوتر به پورت Access در VLAN 10 متصل شود، تمام ترافیک آن در همان VLAN باقی میماند.

2. Trunk Port (پورت ترانک)

پورت Trunk برای انتقال همزمان چندین VLAN بین تجهیزات شبکه استفاده میشود.

ویژگیها:

- پشتیبانی از چند فناوری VLAN بهصورت همزمان

- استفاده از Tagging برای تشخیص VLANها

معمولاً بین تجهیزات زیر استفاده میشود:

- سوئیچ به سوئیچ

- سوئیچ به روتر

- سوئیچ به سرورهای مجازیسازی

در Trunk Port میتوان مشخص کرد که کدام VLANها اجازه عبور داشته باشند (Allowed VLAN List).

انواع VLAN در شبکه

VLANها را میتوان بر اساس نحوه عضویت (Membership) و روش پیادهسازی به دستههای مختلفی تقسیم کرد. این دستهبندی به مدیران شبکه کمک میکند تا متناسب با نیازهای امنیتی، ساختاری و عملیاتی، بهترین نوع ساختار محلی را انتخاب کنند.

1. VLAN مبتنی بر پورت (Port-Based VLAN)

این نوع تکنولوژی که با نام Static VLAN نیز شناخته میشود، رایجترین و پرکاربردترین روش پیادهسازی در شبکههای امروزی است.

در این روش:

- هر پورت سوئیچ به یک VLAN مشخص اختصاص داده میشود

- هر دستگاهی که به آن پورت متصل شود، به همان VLAN تعلق خواهد داشت

- مدیریت این تکنولوژی از طریق تنظیمات مستقیم روی سوئیچ انجام میشود

مزایا:

- سادگی در پیادهسازی و مدیریت

- عملکرد پایدار و قابل پیشبینی

معایب:

- وابستگی به موقعیت فیزیکی (در صورت جابجایی کاربر، نیاز به تغییر پورت دارد)

کاربرد: مناسب برای سازمانها، شرکتها و شبکههای ساختاریافته

2. VLAN مبتنی بر MAC (MAC-Based VLAN)

در این نوع فناوری، عضویت دستگاهها بر اساس آدرس MAC (Media Access Control) تعیین میشود، نه پورت فیزیکی.

در این روش:

- سوئیچ، MAC Address دستگاه را شناسایی میکند.

- دستگاه به سیستم VLAN مشخصی اختصاص داده میشود، حتی اگر به پورت دیگری متصل شود.

مزایا:

- انعطافپذیری بالا در جابجایی کاربران

- عدم وابستگی به مکان فیزیکی

معایب:

- پیچیدگی در مدیریت

- نیاز به نگهداری جدول MAC

- مقیاسپذیری محدود در شبکههای بزرگ

کاربرد: مناسب برای محیطهایی با جابجایی زیاد کاربران

3. VLANمبتنی بر پروتکل (Protocol-Based VLAN)

در این روش، دستهبندی این فناوری محلی بر اساس نوع پروتکل لایه شبکه (Layer 3) انجام میشود.

بهعنوان مثال:

- ترافیک مبتنی بر IP در یک VLAN

- ترافیک مبتنی بر IPX یا سایر پروتکلها در VLAN دیگر

مزایا:

- تفکیک دقیق ترافیک بر اساس نوع سرویس

- مناسب برای شبکههای چند پروتکلی

معایب:

- پیچیدگی در پیادهسازی

- کمتر رایج در شبکههای مدرن

کاربرد: بیشتر در شبکههای قدیمی یا خاص با پروتکلهای متنوع

4. VLAN پویا (Dynamic VLAN)

در VLANهای پویا، عضویت کاربران بهصورت خودکار و بر اساس سیاستهای تعریفشده (مثل احراز هویت) انجام میشود.

این روش معمولاً با استفاده از:

- سرورهایی مثل VMPS

- یا سیستمهای NAC

پیادهسازی میشود.

مزیت: اتوماسیون و امنیت پیشرفته

تفاوت VLAN با Subnet چیست؟

Subnet چیست؟

Subnet یا زیرشبکه مفهومی در لایه 3 مدل OSI (Network Layer) است که برای تقسیمبندی فضای آدرسدهی IP به بخشهای کوچکتر استفاده میشود.

در Subnet، محدوده آدرسهای IP به چند بخش منطقی تقسیم میشود تا مدیریت آدرسدهی، کنترل مسیرهای ارتباطی و فرایند Routing سادهتر و دقیقتر انجام شود.

در واقع، هدف اصلی Subnet سازماندهی بهتر آدرسهای IP و فراهم کردن بستر مناسب برای مسیریابی بین شبکهها میباشد.

تفاوت VLAN و Subnet

- VLAN مشخص میکند داده در کدام بخش منطقی از شبکه سوئیچشده قرار بگیرد

- Subnet مشخص میکند دستگاه چه محدوده IP داشته باشد و بستهها چگونه مسیریابی شوند

در نهایت، VLAN در لایه 2 با فریمهای اترنت کار میکند، اما Subnet در لایه 3 با بستههای IP سروکار دارد.

رابطه VLAN و Subnet

در طراحی شبکههای حرفهای، معمولاً برای هر VLAN یک Subnet مستقل تعریف میشود. مثال:

- VLAN 10 → IP Range: 192.168.10.0/24

- VLAN 20 → IP Range: 192.168.20.0/24

در این حالت:

- VLAN باعث جداسازی منطقی کاربران در لایه 2 میشود.

- Subnet محدوده آدرس IP هر بخش را تعیین میکند.

اگر دستگاهی در VLAN 10 بخواهد با دستگاهی در VLAN 20 ارتباط برقرار کند، این ارتباط بهصورت مستقیم ممکن نیست و باید از Inter-VLAN Routing توسط روتر یا سوئیچ لایه 3 استفاده شود.

مثال :

در یک شرکت:

- بخش مالی: VLAN 10

- بخش فناوری اطلاعات: VLAN 20

از نظر VLAN:

این دو بخش کاملاً جدا هستند

از نظر Subnet:

هر کدام یک رنج IP جدا دارند و هر دو بخش از نظر منطقی از هم جدا هستند، Broadcastهای آنها مستقل است و تنها از طریق Routing میتوانند با یکدیگر ارتباط داشته باشند.

کاربردهای VLAN

- شرکتها و سازمانها

برای جداسازی دپارتمانهایی مانند مالی، منابع انسانی، فروش و فناوری اطلاعات. این کار باعث افزایش امنیت، کاهش Broadcast و مدیریت سادهتر شبکه میشود.

- دیتاسنترها

برای تفکیک ترافیک سرورها، مدیریت، ذخیرهسازی و ماشینهای مجازی. این جداسازی به بهبود عملکرد و کنترل دقیقتر ترافیک کمک میکند.

- شبکههای دانشگاهی و آموزشی

برای جدا کردن ترافیک دانشجویان، اساتید، کارکنان و آزمایشگاهها. این ساختار باعث کنترل بهتر دسترسی کاربران و پایداری بیشتر شبکه میشود.

- ارائهدهندگان خدمات اینترنت (ISP)

برای تفکیک کاربران و سرویسهایی مانند اینترنت، VoIP و IPTV روی یک بستر فیزیکی مشترک، بدون ایجاد تداخل در ترافیک.

معایب VLAN

- نیاز به پیکربندی دقیق

تنظیم نادرست VLANها، پورتهای Access و Trunk یا VLAN IDها میتواند باعث اختلال در ارتباط، نشت ترافیک یا بروز مشکلات امنیتی شود.

- افزایش پیچیدگی در شبکههای بزرگ

هرچه تعداد VLANها و تجهیزات بیشتر شود، مدیریت ساختار شبکه، مستندسازی و عیبیابی پیچیدهتر خواهد شد.

- نیاز به تجهیزات سازگار

برای پیادهسازی صحیح شبکه محلی مجازی، سوئیچها باید از استاندارد IEEE 802.1Q و قابلیت VLAN پشتیبانی کنند. همه تجهیزات شبکه این قابلیت را ندارند.

- نیاز به مسیریابی بین VLANها

دستگاههای موجود در شبکههای محلی مجازی مختلف بهصورت مستقیم با یکدیگر ارتباط ندارند و برای این کار به Inter-VLAN Routing توسط روتر یا سوئیچ لایه 3 نیاز است.

بهترین روشهای پیادهسازی شبکه محلی مجازی

برای اینکه این فناوری بیشترین کارایی، امنیت و پایداری را در شبکه ایجاد کند، باید نکات زیر را رعایت نمود:

- ساختار VLAN را قبل از پیادهسازی طراحی کنید:

بهتر است بر اساس نوع کاربران، دپارتمانها و سرویسها، ساختار منطقی VLANها از ابتدا مشخص شود. - برای هر VLAN یک Subnet جداگانه در نظر بگیرید:

این کار باعث مدیریت سادهتر آدرسدهی IP و Routing میشود. - VLANهای غیرضروری را روی Trunk محدود کنید:

فقط VLANهایی که واقعاً مورد نیاز هستند باید از لینکهای Trunk عبور کنند. - VLANها را مستندسازی کنید:

ثبت VLAN ID، نام VLAN، محدوده IP و کاربرد هر VLAN، مدیریت و عیبیابی را بسیار سادهتر میکند. - از سیاستهای امنیتی استفاده کنید:

استفاده از ACL ،Port Security و کنترل دسترسی بین VLANها، امنیت شبکه را به شکل محسوسی افزایش میدهد.